网络运维|防火墙基于设备访问控制的本地策略

2020-05-29 17:06 作者:艾锑无限 浏览量:

大家好,我是一枚从事IT外包的网络安全运维工程师,今天和大家分享的是网络安全设备维护相关的内容,想要学习防火墙必须会配置转发策略。简单网络安全设备维护,从防火墙学起,一步一步学成网络安全设备维护大神。

网络维护是一种日常维护,包括网络设备管理(如计算机,服务器)、操作系统维护(系统打补丁,系统升级)、网络安全(病毒防范)等。+

北京艾锑无限科技发展有限公司为您免费提供给您大量真实有效的北京网络维护服务,北京网络维护信息查询,同时您可以免费资讯北京网络维护,北京网络维护服务,北京网络维护信息。专业的北京网络维护信息就在北京艾锑无限+

+

北京网络维护全北京朝阳丰台北京周边海淀、大兴、昌平、门头沟、通州、西城区、燕郊、石景山、崇文、房山、宣武、顺义、平谷、延庆全北京网络维护信息

用于设备访问控制的本地策略

介绍用户对设备本身的访问权限配置举例。组网需求

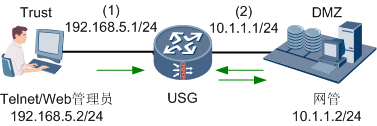

为防止对设备本身的攻击,需要严格限制用户对设备本身的访问,只允许特定的IP、特定的协议对设备进行管理操作。如图7-29所示,只允许192.168.5.2/24这个IP地址通过Telnet或Web方式登录设备;另外网管需要与设备进行交互,网管接收设备上报日志告警、向设备下发配置等。

图 设备访问控制本地策略

| 项目 | 数据 | 说明 |

| (1) |

接口号:GigabitEthernet 0/0/2 IP地址:192.168.5.1/24 |

与Telnet/Web终端连接的设备接口。 |

| (2) |

接口号:GigabitEthernet 0/0/3 IP地址:10.1.1.1/24 |

与网管连接的设备接口。 |

| Telnet/Web终端 | IP地址:192.168.5.2/24 | – |

| 网管服务器 | IP地址:10.1.1.2/24 | – |

配置思路

通过配置限制IP地址、协议等的严格本地策略,对设备访问权限进行控制。1. 配置Telnet/Web终端所在安全区域到Local域的本地策略,只允许192.168.5.2访问,且只能通过Telnet和HTTP协议访问。

2. 配置网管所在安全区域与Local域间的本地策略,允许设备和网管的互访。

本地策略配置的菜单路径为:“防火墙 > 安全策略 > 本地策略”。

说明:

· 配置登录用户的过程不在本例介绍,只介绍配置本地策略的过程。

· Local到其他安全区域之间的缺省包过滤为permit,Web界面上无需配置,如在命令行配置中已将其配置为deny,请在命令行中修改。

操作步骤

1. 配置接口基本参数。a. 选择“网络 > 接口 > 接口”。

b. 在“接口列表”中单击GE0/0/2对应的

c. 配置接口GigabitEthernet 0/0/2。

配置参数如下:

· 安全区域:trust

· 模式:路由

· 连接类型:静态IP

· IP地址:192.168.5.1

· 子网掩码:255.255.255.0

d. 单击“应用”。

e. 重复上述步骤配置接口GigabitEthernet 0/0/3。

配置参数如下:

· 安全区域:dmz

· 模式:路由

· 连接类型:静态IP

· IP地址:10.1.1.1

· 子网掩码:255.255.255.0

2. 配置允许Telnet/Web终端访问设备本身的本地策略。

a. 选择“防火墙 > 安全策略 > 本地策略”。

b. 在“对设备访问控制列表”中单击

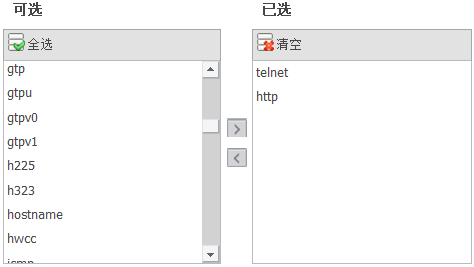

c. 单击“服务”对应的“多选”。

d. 选择telnet和http协议,如图7-30所示。

图7-30 服务中选择telnet和http协议

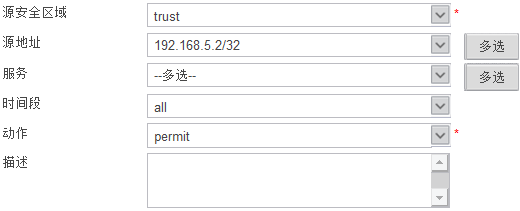

允许Telnet/Web终端访问设备本身的本地策略具体参数配置如图7-31所示。

图7-31 配置允许Telnet/Web终端访问设备本身的本地策略

说明:

本例中配置了最严格的本地策略,限制了源/目的IP和登录协议,可以根据实际需要放宽限制,比如只限制IP地址段,方便后续其他终端访问设备。

3. 配置允许网管与设备进行交互的本地策略。

a. 选择“防火墙 > 安全策略 > 本地策略”。

b. 在“对设备访问控制列表”中单击

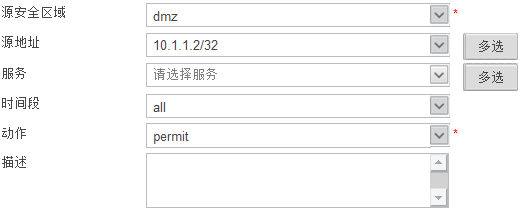

允许网管与设备进行交互的本地策略具体参数配置如图7-32所示。

图7-32 配置允许网管与设备进行交互的本地策略

c. 单击“应用”。

4. (可选)配置Trust-Local域间和DMZ-Local域间的缺省包过滤策略为deny。

说明:

缺省情况下,Trust-Local域间和DMZ-Local域间的缺省包过滤策略为deny,如果之前已经配置了permit请注意配置此步骤。

a. 选择“防火墙 > 安全策略 > 转发策略”。

b. 在“对设备访问控制列表”中单击“trust”下面“默认”对应的

源安全区域trust的本地策略缺省包过滤配置如图7-33所示。

图7-33 配置源安全区域trust的本地策略缺省包过滤为deny

d. 在“对设备访问控制列表”中单击“dmz”下面“默认”对应的

源安全区域dmz的本地策略缺省包过滤配置如图7-34所示。

图7-34 配置源安全区域dmz的本地策略缺省包过滤为deny

结果验证

1. 检查Telnet/Web终端是否可以通过Telnet方式和Web方式登录设备,如果不能访问说明配置错误,检查配置过程。Telnet/Web终端可以登录设备,但是ping不通设备接口IP地址是正常的,因为策略中只配置了允许Telnet和HTTP协议通过,未配置允许ICMP协议通过。2. 设备可以正常与网管通信。

以上文章由北京艾锑无限科技发展有限公司整理

相关文章

关闭

关闭